LeSora

В этой статье мы рассмотрим несколько методов социальной инженерии, которые можно использовать таргетированно, то есть в тех случаях, когда выбрана конкретная определенная жертва (человек или компания). Считается, что таргетированные узконаправленные атаки отнимают много времени на подготовку. Из личного опыта знаю, что спровоцировать сделать что-то сотню случайных пользователей легче, чем одного конкретного в определенной конторе.

Пентестер не может позволить себе исходить из теории вероятностей и рассылать свои мышеловки всем сотрудникам проверяемой организации в надежде, что кто-то попадется. Один-два бдительных пользователя обязательно оповестят службу безопасности, и пентесту конец. Плюс нужна подготовка под конкретную инфраструктуру и специфику заказчика, а методы социального инженера должны быть нестандартными.

Статья предназначена для «пентестеров — белых хакеров», профессиональных пентестеров и руководителей службы информационной безопасности (CISO). Ни автор статьи, ни редакция сайта www.spy-soft.net не несут ответственности за любой возможный вред, причиненный материалами этой статьи.

«Белые шляпы», пентестеры и обладатели CEH обычно понимают, что их действия играют не только техническую, но и социальную роль. Я неслучайно упомянул CISO, поскольку их задача — постоянно обучать всех работников базовым знаниям информационной безопасности. Если какого-нибудь хорошего сотрудника увольняют из-за того, что он открыл зараженный вирусом файл, то в этом есть и доля вины нерадивых безопасников отвечающих за информирование и обучение.

Правила безопасности всегда пишутся постфактум, а потому инертны и слабо защищают от современных угроз. Уже пропала необходимость грабить в масках и с оружием — сегодня достаточно электронной почты, но во многих крупных финансовых компаниях еще живы старые стереотипы. Большой акцент в них делают именно на физическую безопасность, считая информационную менее важной. Достаточно вспомнить недавнюю историю с ограблением ПИР Банка и комментарий его председателя правления: «…с огромной вероятностью вредонос проник в банк через фишинговое письмо».

Давний парадокс остается актуальным: ИТ-шники не устают заявлять, что социальная инженерия — это самое главное зло в мире информационной безопасности. При этом многие «безопасники» продолжают считать, что определенного защищающего ПО и когда-то написанных инструкций для сотрудников достаточно, чтобы противостоять хакерских атакам.

Доверенный сайт в фаерволе

У вашего брандмауэра формально настроены «черные» и «белые» списки URL? Тогда мы идем к вам! Вот несколько примеров, когда на сайте банка используется одна известная CMS с незакрытым редиректом:

https://club.alfabank.ru/bitrix/redirect.php?goto=http://zloyalfabankclub.ru<

https://avbbank.ru/bitrix/redirect.php?goto=http://plohoyavbbank.ru

http://www.rncb.ru/bitrix/redirect.php?goto=http://zloyrncb.ru

http://www.moscow-bank.ru/bitrix/redirect.php?goto=http://ne-moscow-bank.ru

http://kbivanovo.ru/bitrix/redirect.php?goto=http://hackkbivanovo.ru

ли брандмауэр смотрит только то, что идет после первого http(s), то пора его настроить правильно. Но эта статья не про настройку фаервола, а про человеческие слабости которыми оперируют социальные инженеры. Поэтому просто дайте служащему такую ссылку и проверьте, насколько он бдителен и смотрит ли он, что идет после первого встречающегося http(s).

Осторожно злая собака!

Данный метод социальной инженерии не будет эффективным с внимательными сотрудниками, но если бы все пользователи были внимательны, то социальной инженерии не существовало бы как таковой.

Развивая предыдущий способ для тех, кто привык смотреть, что идет сразу после http://, и думать, что URL безопасен: данная ссылка

https://[email protected]<

тоже не приведет ни к чему хорошему.

Почему так происходит?

Допустимые в URL символы задокументированы в стандарте RFC 1738. Символ @ используется в URL как специальный разделитель, когда нужно прямо в нем дать права для доступа к странице. В конструкции вида httр://<логин>:<пароль>@<хост> до @ можно указывать практически что угодно. Браузер все равно отправит пользователя на хост, указанный после @.

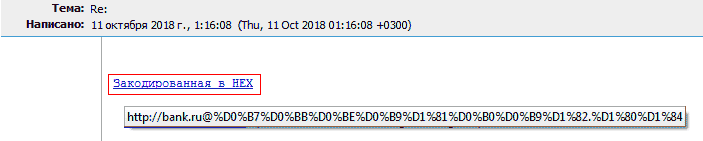

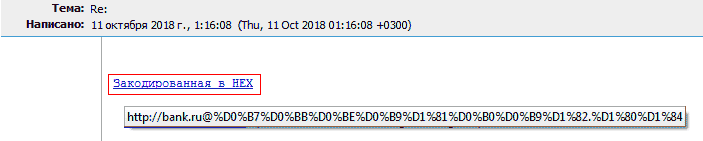

Кодирование ссылки

Добавим в зловредный URL немного кириллицы, закодированной в UTF-8 → HEX, чтобы он выглядел непонятно для человека и на первый взгляд безопасно:

http://bank.ru@злойсайт.рф

Закодированный домен .рф в URL

Или совместим простые методы (редирект + кодирование):

http://www.moscow-bank.ru/bitrix/redirect.php?goto=http://www.moscow-bank.ru@злойсайт.рф

При наведении мыши на закодированный URL десктопные браузеры декодируют символы (чего не скажешь о почтовом клиенте Outlook и браузерах в мобильных устройствах). Поэтому для полного скрытия злого адреса можно прописать адрес сервера, на котором расположен фишинговый сайт:

http://www.moscow-bank.ru/bitrix/redirect.php?goto=http://[email protected]

или просто

http://[email protected]

Не забудьте прикрутить к серверу HTTPS, чтобы браузер не ругался, но об этом позже.

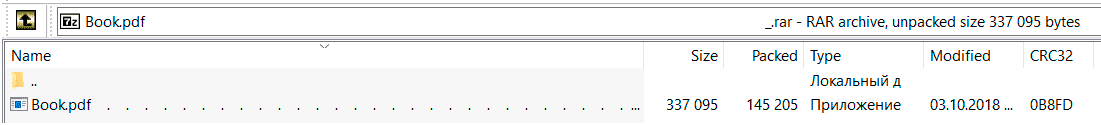

Переполнение предпросмотра

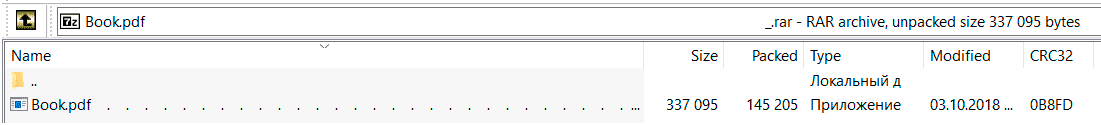

Вы уже наверное знаете, что настоящее расширение файлов можно скрыть, используя ограничение отображаемой длины столбца extension в «Проводнике» или архиваторе.

Методы социальной инженерии

Попытка скрыть расширение файла в архиве

Теперь давайте попробуем таким методом спрятать злую часть URL на этапе предпросмотра в браузере.

Если пользователь знает, что анкор (текст ссылки) ссылки может быть не равен целевому URL, то он наведет мышкой на ссылку и посмотрит, куда на самом деле она ведет. Если это его единственный метод проверки ссылок, то инструкции по безопасности в такой компании пора переписать.

Злая ссылка может быть, к примеру, такой:

https://berbank.ru:ааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааа@zloysait.ru/bbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbb.html

Вместо aaaa и bbbb пишем разные ключевые слова, которые обычно используются на оригинальном сайте.

При наведении мышкой в браузере Firefox увидим сокращенный посередине адрес сайта, из-за чего часть zloysait.ru не отображается. Видна только не вызывающая подозрений часть ссылки:

https://berbank.ru:аааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааа...bbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbb.html

Сокращенный URL в Firefox

Для больших экранов фишинговую ссылку лучше сделать подлиннее.

Если навести мышку на такую ссылку в браузере Internet Explorer или Edge, то мы не увидим вообще ничего. Судя по всему, их смущает повторное двоеточие в адресе, что нас вполне устраивает.

Все браузеры на базе Chromium от Google и Яндекса отображают конечный URL zloysait.ru/bbbbbbbb…bbbbbbbb.html, поэтому этот метод подойдет для таргетированной атаки, когда изначально известен браузер жертвы.

«Почта России» и социальная инженерия

Если жертва занимает руководящую должность в целевой компании, можно попробовать сыграть на ее чувстве собственной важности.

Создается фейковый сайт одностраничник конференции (бизнес-мероприятия, бизнес-форума и подобного).

Теперь жертву необходимо заманить на ресурс. Почему бы не отправить бумажное письмо ей на работу? Тут вы точно обойдете всю цифровую и железную защиту в организации и даже нейросетевой брандмауэр в виде секретарши, так как, по ее мнению, если она выкинет такое письмо в мусорку, ее начальник не обрадуется. Очень уж привлекательно выглядит содержимое — красивое приглашение поучаствовать в пафосном мероприятии в качестве спикера (члена жюри, лауреата престижной премии).

Дальше все по стандартной схеме: предлагается скачать и заполнить «анкету» участника. Можно даже QR-код напечатать (вроде как заботимся о вашем удобстве, глубокоуважаемая жертва).

Личное или публичное?

Следующие несколько методов социальной инженерии относятся к атакам на организацию через использование фактов о личной жизни определенного сотрудника. Рассказывая о защите от социальной инженерии, я настаиваю на том, что человек должен знать правила безопасности не ради организации в которой он работает, а в первую очередь для себя.

Пока в некоторых СБ думают, что принесенный на работу смартфон с пойманным на выходных трояном нельзя использовать для прослушки внутриофисных событий, мы будем находить таких сотрудников и делать их более компетентными.

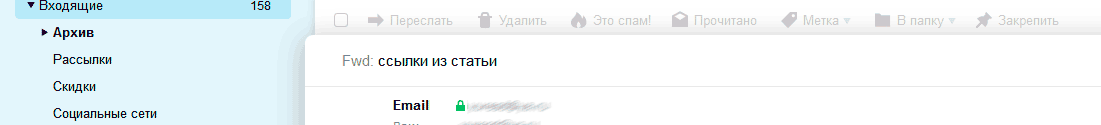

Не чекином единым

Если вы тестируете личный email пользователя или его аккаунт в соцсетях, то посмотрите, где он отдыхал в последнее время.

Видите название отеля? Смело пишите от имени администрации отеля и требуйте доплаты за сервис. В письмо добавьте надпись, что данное сообщение сгенерировано автоматически, а для ответа нужно воспользоваться формой на официальном сайте в разделе поддержки клиентов. Дав фейковую ссылку, предложите сотруднику зарегистрироваться. Кто знает, быть может, эту связку логин/email и пароль он использует и на других сайтах.

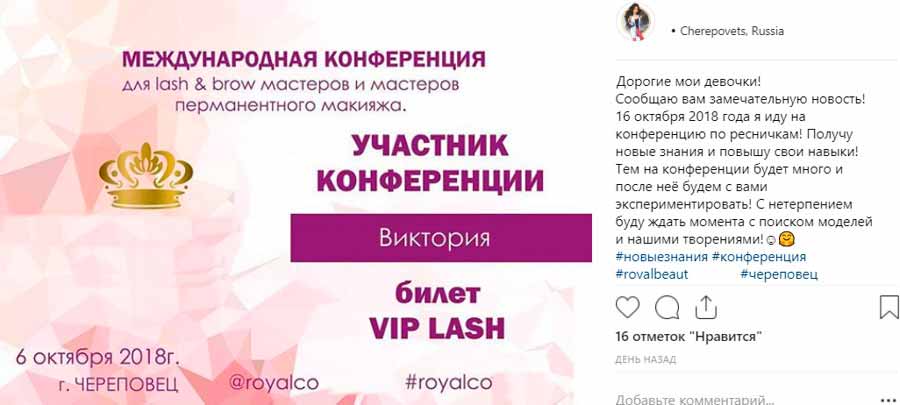

Хотел похвастаться и навлек неприятности

Потенциальная жертва летает самолетами «Аэрофлота»? Напишите, что срочно надо активировать бонусные мили, и тогда их количество удвоится! Сделать это нужно по вашей фейковой ссылке с лендингом акции.

Авиабилет — находка для социнженера

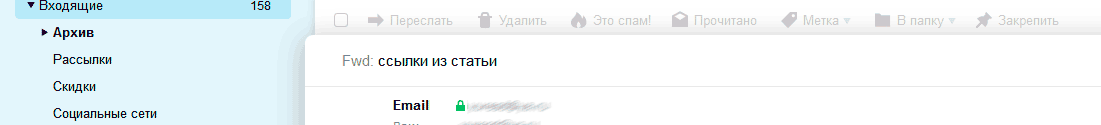

Жертва недавно посетила какое-то мероприятие? Попросите ее зарегистрироваться по вашей ссылке, чтобы получить все записи с конференции + бонусный контент и скидку на участие в следующей!

Пост в соцсети, облегчающий жизнь пентестеру

Чтобы жертва ничего не заподозрила, после того как зарегистрировалась, ей можно показать сообщение об ошибке (например, «404. Ой, что-то пошло не так, попробуйте повторить ваш запрос позже!») или отправить на главную страницу сайта.

Примерно в таком ключе можно обращаться к пользователю на основании полученной информации из его аккаунтов в соцсетях. Здесь мы использовали по большей части фишинговые методы, и нам этого достаточно, чтобы проверить бдительность сотрудника. Настоящие злоумышлении, конечно, на этом не остановятся и будут использовать уязвимости браузеров и вредоносные файлы для заражения устройства жертвы. Это уже техническая часть, а не социальная.

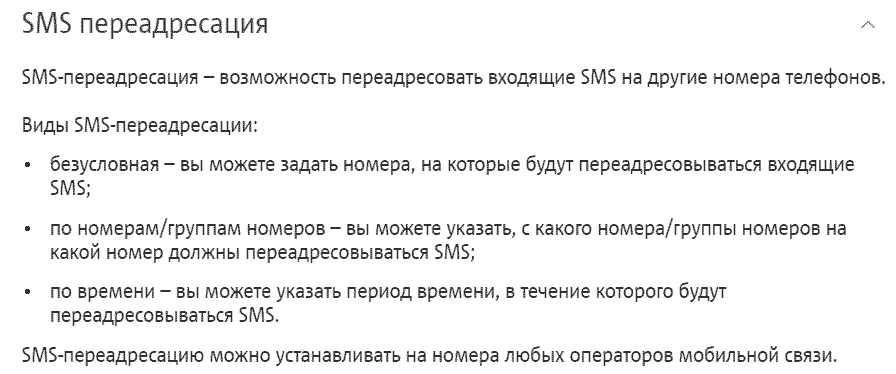

SMS-редирект

Наверняка вы уже слышали историю о том, что у Bitcoin-инвестора с подходящей фамилией Терпин украли 23 миллиона долларов при помощи банального запроса о переносе номера мобильного на новую SIM-карту. А что, если немного пофантазировать и посмотреть, как с помощью фишинга получить доступ к интернет-сервисам сотрудника, защищенным двухфакторной аутентификацией? Вдруг кто-то из сотовых операторов дает возможность получить симку, не воруя номер?

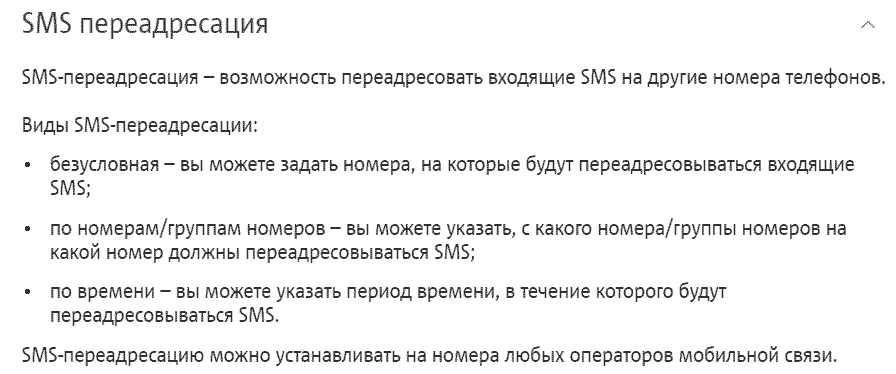

Сотруднику на личный телефон (или корпоративный мобильный) отправляется SMS или email с призывом сделать что-то в его личном кабинете. Повод лучше выбрать страшный (из-за чего прямо сейчас нужно туда зайти) или надавить на жадность, чтобы не побуждать пользователя звонить в техподдержку. Нужно только знать, к какому оператору относится его номер телефона, и дать подходящую фишинговую ссылку. После получения доступа в кабинет человек со злым умыслом ставит свой телефон для приема SMS в разделе «Переадресация сообщений».

У большинства операторов предоставляется на выбор множество сценариев по настройке редиректов.

Описание услуги на сайте сотового оператора

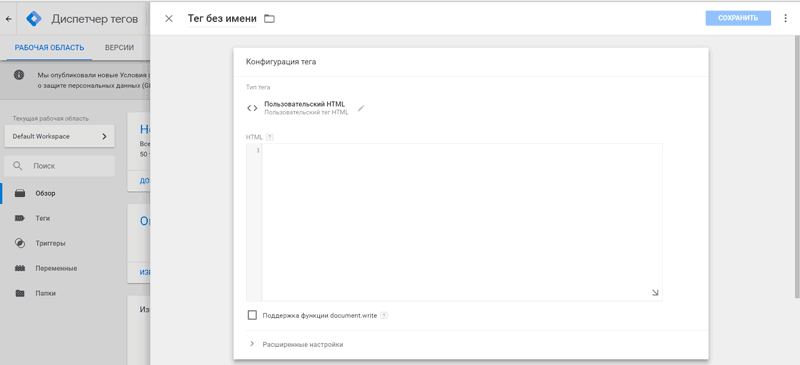

Один email — один банк

Если вы нашли на сайте какого-то крупного банка такую строчку:

src='//www.googletagmanager.com/gtm.js?id='

то представьте следующий сценарий:

Место для вставки вредоносного кода

Бонус

Напоследок приведу несколько советов.

Вместо выводов

Как говорил основатель Group-IB Илья Сачков: «…какие бы ни были технологии… все становится бессмысленно, если сотрудники открывают подозрительные файлы и кликают на фишинговые ссылки… и у всех везде одинаковые пароли».

Пентестер не может позволить себе исходить из теории вероятностей и рассылать свои мышеловки всем сотрудникам проверяемой организации в надежде, что кто-то попадется. Один-два бдительных пользователя обязательно оповестят службу безопасности, и пентесту конец. Плюс нужна подготовка под конкретную инфраструктуру и специфику заказчика, а методы социального инженера должны быть нестандартными.

Статья предназначена для «пентестеров — белых хакеров», профессиональных пентестеров и руководителей службы информационной безопасности (CISO). Ни автор статьи, ни редакция сайта www.spy-soft.net не несут ответственности за любой возможный вред, причиненный материалами этой статьи.

«Белые шляпы», пентестеры и обладатели CEH обычно понимают, что их действия играют не только техническую, но и социальную роль. Я неслучайно упомянул CISO, поскольку их задача — постоянно обучать всех работников базовым знаниям информационной безопасности. Если какого-нибудь хорошего сотрудника увольняют из-за того, что он открыл зараженный вирусом файл, то в этом есть и доля вины нерадивых безопасников отвечающих за информирование и обучение.

Правила безопасности всегда пишутся постфактум, а потому инертны и слабо защищают от современных угроз. Уже пропала необходимость грабить в масках и с оружием — сегодня достаточно электронной почты, но во многих крупных финансовых компаниях еще живы старые стереотипы. Большой акцент в них делают именно на физическую безопасность, считая информационную менее важной. Достаточно вспомнить недавнюю историю с ограблением ПИР Банка и комментарий его председателя правления: «…с огромной вероятностью вредонос проник в банк через фишинговое письмо».

Давний парадокс остается актуальным: ИТ-шники не устают заявлять, что социальная инженерия — это самое главное зло в мире информационной безопасности. При этом многие «безопасники» продолжают считать, что определенного защищающего ПО и когда-то написанных инструкций для сотрудников достаточно, чтобы противостоять хакерских атакам.

Доверенный сайт в фаерволе

У вашего брандмауэра формально настроены «черные» и «белые» списки URL? Тогда мы идем к вам! Вот несколько примеров, когда на сайте банка используется одна известная CMS с незакрытым редиректом:

https://club.alfabank.ru/bitrix/redirect.php?goto=http://zloyalfabankclub.ru<

https://avbbank.ru/bitrix/redirect.php?goto=http://plohoyavbbank.ru

http://www.rncb.ru/bitrix/redirect.php?goto=http://zloyrncb.ru

http://www.moscow-bank.ru/bitrix/redirect.php?goto=http://ne-moscow-bank.ru

http://kbivanovo.ru/bitrix/redirect.php?goto=http://hackkbivanovo.ru

ли брандмауэр смотрит только то, что идет после первого http(s), то пора его настроить правильно. Но эта статья не про настройку фаервола, а про человеческие слабости которыми оперируют социальные инженеры. Поэтому просто дайте служащему такую ссылку и проверьте, насколько он бдителен и смотрит ли он, что идет после первого встречающегося http(s).

Осторожно злая собака!

Данный метод социальной инженерии не будет эффективным с внимательными сотрудниками, но если бы все пользователи были внимательны, то социальной инженерии не существовало бы как таковой.

Развивая предыдущий способ для тех, кто привык смотреть, что идет сразу после http://, и думать, что URL безопасен: данная ссылка

https://[email protected]<

тоже не приведет ни к чему хорошему.

Почему так происходит?

Допустимые в URL символы задокументированы в стандарте RFC 1738. Символ @ используется в URL как специальный разделитель, когда нужно прямо в нем дать права для доступа к странице. В конструкции вида httр://<логин>:<пароль>@<хост> до @ можно указывать практически что угодно. Браузер все равно отправит пользователя на хост, указанный после @.

Кодирование ссылки

Добавим в зловредный URL немного кириллицы, закодированной в UTF-8 → HEX, чтобы он выглядел непонятно для человека и на первый взгляд безопасно:

http://bank.ru@злойсайт.рф

Закодированный домен .рф в URL

Или совместим простые методы (редирект + кодирование):

http://www.moscow-bank.ru/bitrix/redirect.php?goto=http://www.moscow-bank.ru@злойсайт.рф

При наведении мыши на закодированный URL десктопные браузеры декодируют символы (чего не скажешь о почтовом клиенте Outlook и браузерах в мобильных устройствах). Поэтому для полного скрытия злого адреса можно прописать адрес сервера, на котором расположен фишинговый сайт:

http://www.moscow-bank.ru/bitrix/redirect.php?goto=http://[email protected]

или просто

http://[email protected]

Не забудьте прикрутить к серверу HTTPS, чтобы браузер не ругался, но об этом позже.

Переполнение предпросмотра

Вы уже наверное знаете, что настоящее расширение файлов можно скрыть, используя ограничение отображаемой длины столбца extension в «Проводнике» или архиваторе.

Методы социальной инженерии

Попытка скрыть расширение файла в архиве

Теперь давайте попробуем таким методом спрятать злую часть URL на этапе предпросмотра в браузере.

Если пользователь знает, что анкор (текст ссылки) ссылки может быть не равен целевому URL, то он наведет мышкой на ссылку и посмотрит, куда на самом деле она ведет. Если это его единственный метод проверки ссылок, то инструкции по безопасности в такой компании пора переписать.

Злая ссылка может быть, к примеру, такой:

https://berbank.ru:ааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааа@zloysait.ru/bbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbb.html

Вместо aaaa и bbbb пишем разные ключевые слова, которые обычно используются на оригинальном сайте.

При наведении мышкой в браузере Firefox увидим сокращенный посередине адрес сайта, из-за чего часть zloysait.ru не отображается. Видна только не вызывающая подозрений часть ссылки:

https://berbank.ru:аааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааааа...bbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbb.html

Сокращенный URL в Firefox

Для больших экранов фишинговую ссылку лучше сделать подлиннее.

Если навести мышку на такую ссылку в браузере Internet Explorer или Edge, то мы не увидим вообще ничего. Судя по всему, их смущает повторное двоеточие в адресе, что нас вполне устраивает.

Все браузеры на базе Chromium от Google и Яндекса отображают конечный URL zloysait.ru/bbbbbbbb…bbbbbbbb.html, поэтому этот метод подойдет для таргетированной атаки, когда изначально известен браузер жертвы.

«Почта России» и социальная инженерия

Если жертва занимает руководящую должность в целевой компании, можно попробовать сыграть на ее чувстве собственной важности.

Создается фейковый сайт одностраничник конференции (бизнес-мероприятия, бизнес-форума и подобного).

Теперь жертву необходимо заманить на ресурс. Почему бы не отправить бумажное письмо ей на работу? Тут вы точно обойдете всю цифровую и железную защиту в организации и даже нейросетевой брандмауэр в виде секретарши, так как, по ее мнению, если она выкинет такое письмо в мусорку, ее начальник не обрадуется. Очень уж привлекательно выглядит содержимое — красивое приглашение поучаствовать в пафосном мероприятии в качестве спикера (члена жюри, лауреата престижной премии).

Дальше все по стандартной схеме: предлагается скачать и заполнить «анкету» участника. Можно даже QR-код напечатать (вроде как заботимся о вашем удобстве, глубокоуважаемая жертва).

Личное или публичное?

Следующие несколько методов социальной инженерии относятся к атакам на организацию через использование фактов о личной жизни определенного сотрудника. Рассказывая о защите от социальной инженерии, я настаиваю на том, что человек должен знать правила безопасности не ради организации в которой он работает, а в первую очередь для себя.

Пока в некоторых СБ думают, что принесенный на работу смартфон с пойманным на выходных трояном нельзя использовать для прослушки внутриофисных событий, мы будем находить таких сотрудников и делать их более компетентными.

Не чекином единым

Если вы тестируете личный email пользователя или его аккаунт в соцсетях, то посмотрите, где он отдыхал в последнее время.

Видите название отеля? Смело пишите от имени администрации отеля и требуйте доплаты за сервис. В письмо добавьте надпись, что данное сообщение сгенерировано автоматически, а для ответа нужно воспользоваться формой на официальном сайте в разделе поддержки клиентов. Дав фейковую ссылку, предложите сотруднику зарегистрироваться. Кто знает, быть может, эту связку логин/email и пароль он использует и на других сайтах.

Хотел похвастаться и навлек неприятности

Потенциальная жертва летает самолетами «Аэрофлота»? Напишите, что срочно надо активировать бонусные мили, и тогда их количество удвоится! Сделать это нужно по вашей фейковой ссылке с лендингом акции.

Авиабилет — находка для социнженера

Жертва недавно посетила какое-то мероприятие? Попросите ее зарегистрироваться по вашей ссылке, чтобы получить все записи с конференции + бонусный контент и скидку на участие в следующей!

Пост в соцсети, облегчающий жизнь пентестеру

Чтобы жертва ничего не заподозрила, после того как зарегистрировалась, ей можно показать сообщение об ошибке (например, «404. Ой, что-то пошло не так, попробуйте повторить ваш запрос позже!») или отправить на главную страницу сайта.

Примерно в таком ключе можно обращаться к пользователю на основании полученной информации из его аккаунтов в соцсетях. Здесь мы использовали по большей части фишинговые методы, и нам этого достаточно, чтобы проверить бдительность сотрудника. Настоящие злоумышлении, конечно, на этом не остановятся и будут использовать уязвимости браузеров и вредоносные файлы для заражения устройства жертвы. Это уже техническая часть, а не социальная.

SMS-редирект

Наверняка вы уже слышали историю о том, что у Bitcoin-инвестора с подходящей фамилией Терпин украли 23 миллиона долларов при помощи банального запроса о переносе номера мобильного на новую SIM-карту. А что, если немного пофантазировать и посмотреть, как с помощью фишинга получить доступ к интернет-сервисам сотрудника, защищенным двухфакторной аутентификацией? Вдруг кто-то из сотовых операторов дает возможность получить симку, не воруя номер?

Сотруднику на личный телефон (или корпоративный мобильный) отправляется SMS или email с призывом сделать что-то в его личном кабинете. Повод лучше выбрать страшный (из-за чего прямо сейчас нужно туда зайти) или надавить на жадность, чтобы не побуждать пользователя звонить в техподдержку. Нужно только знать, к какому оператору относится его номер телефона, и дать подходящую фишинговую ссылку. После получения доступа в кабинет человек со злым умыслом ставит свой телефон для приема SMS в разделе «Переадресация сообщений».

У большинства операторов предоставляется на выбор множество сценариев по настройке редиректов.

Описание услуги на сайте сотового оператора

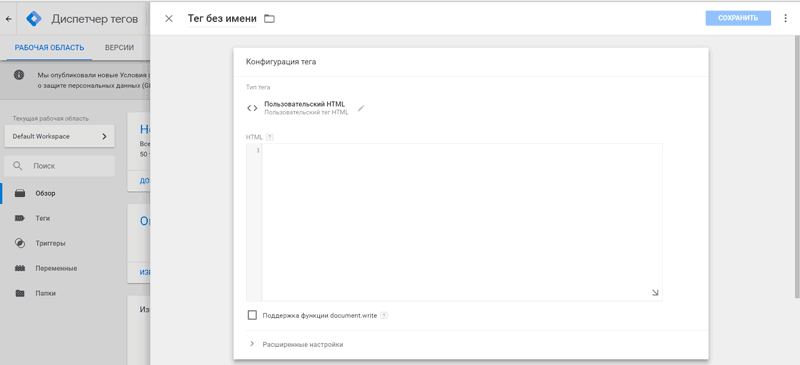

Один email — один банк

Если вы нашли на сайте какого-то крупного банка такую строчку:

src='//www.googletagmanager.com/gtm.js?id='

то представьте следующий сценарий:

- С помощью социальной инженерии и фишинга получаете доступ к аккаунту @gmail.com маркетолога.

- Через сервис Google Tag Manager вставляете по этой ссылке любой JS-скрипт (например, новогоднее поздравление) и жмете «Сохранить».

- Теперь ваш скрипт будет поздравлять посетителей с наступающим Новым годом (если служба безопасности будет не против и не перестанет пользоваться иностранными сервисами).

Место для вставки вредоносного кода

Бонус

Напоследок приведу несколько советов.

- Если писать жертве, представляясь таким же именем, как у нее, то отклика будет больше.

- Отправляете письмо на любую корпоративную почту компании, получаете ответ и видите, как оформляется корреспонденция в этой организации. Затем копируете оформление в своей фишинговой рассылке от имени этой компании.

- Услышав сообщение автоответчика о том, что сотрудник в отпуске, от его имени можно писать письма другим сотрудникам (якобы с личного, не корпоративного email), а также делать посты в соцсетях с его «другого аккаунта».

- Многие пользователи считают, что если они попали на ресурс с «замочком» в адресной строке, то ресурсу можно доверять. Let’s Encrypt поможет социальному инженеру, раз уж это увеличивает конверсию.

- Нет ничего хуже после отправки email, чем ответ почтового демона: «Сообщение не доставлено, адрес не существует. ПОДРОБНЕЕ ОБ ОШИБКЕ (и тут ссылка на ваш сайт и демонический хохот за кадром)».

- Тренд будущего в СИ — Find trap, способ, когда человеку дается информационная наживка, и он сам ищет подробности в поисковиках. Находит ваш ресурс (поскольку наживка составлена именно так, чтобы выводить на него), а дальше — только полет фантазии ограничивает ваши возможности. Нет ничего лучше заинтересованного пользователя. К слову, именно таким способом мы отлавливаем в организациях продажных сотрудников.

Вместо выводов

Как говорил основатель Group-IB Илья Сачков: «…какие бы ни были технологии… все становится бессмысленно, если сотрудники открывают подозрительные файлы и кликают на фишинговые ссылки… и у всех везде одинаковые пароли».

![DWH-Форум по обмену приватной информацией [VPN+]](https://dwh.su/styles/prisma/prisma/logotip_2.png)